کشف حفره امنیتی این بار در پردازندههای AMD EPYC

ماه گذشته یکی از اعضای تیم امنیت سرویس Google Cloud نسبت به وجود یک مشکل امنیتی در قابلیت Secure Encrypted Virtualization (SEV) پردازندههای EPYC به AMD هشدار میدهد. حالا می دانیم این آسیب پذیری امنیتی میتوانسته به حمله کننده امکان استخراج یک کلید مخفی را بدهد که با استفاده از آن میتوان به ماشینهای مجازی اجرا شده بر روی همان سیستم دست پیدا کرد.

خوشبختانه AMD این حفره امنیتی را رفع کرده اما برای این کار به آپدیت کردن فیرم ویر نیاز است. آپدیت مورد بحث CVE-2019-9836 نام گرفته و به کلیه کاربران توصیه شده در سریعترین زمان ممکن آن را نصب کنند. این خبر پس از رفع حفره مورد بحث اعلام شده است، بنابراین کاربران را در معرض خطر قرار می نمیدهد.

AMD در بیانیهای تاکید کرده امنیت یک اولویت مهم برای آنها است. به گفته AMD آنها در همکاری با پژوهشگران دریافته اند در صورت استفاده از یک قابلیت اختیاری در پردازندههای EPYC بر روی ماشینهای مجازی مجهز به سیستم عامل لینوکس، امکان استخراج یک کلید رمزنگاری وجود داشته است. AMD یادآور شده آنها یک فیرم ویر عرضه کردهاند که از طریق شرکا و همچنین وب سایت رسمی این کمپانی در دسترس است.

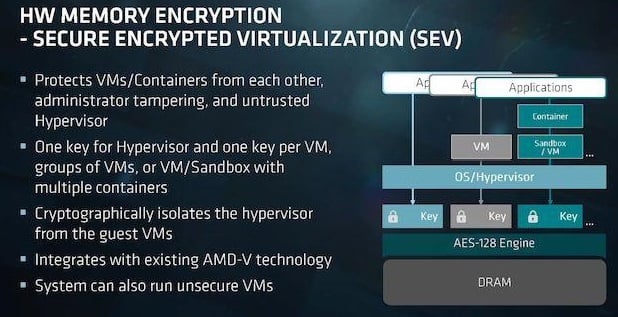

قابلیت SEV موجود بر روی پردازندههای EPYC، امکان اجرای ماشینهای مجازی متعدد را بر روی یک سیستم میدهد و آنها از یکدیگر جدا میشوند تا کاربر قادر به دست یابی به سایر ماشینهای مجازی در حال اجرا بر روی همان سیستم نباشد. SEV از طریق تولید و نگه کلیدهای رمزنگاری غیر قابل حدس در سطح سخت افزار، ماشینهای مجازی را از یکدیگر کاملاً جدا نگه میدهد. کُدهای SEV بر روی یک ریزپردازنده داخلی به نام Platform Security Processor (PSP) اجرا میشوند که از یک هسته پردازشی ARM Cortex بهره میبرد.